level 0

로그인 후 패스워드에 bandit0 입력

level 0 → 1

cat:

level 1 → 2

파일 목록(숨겨진 것까지) 찾는다. -의 이름을 가진 파일이 있고 권한은 bandit2가 가지고 있다. 그냥 cat으로는 대기 상태가 되고 출력은 되지 않는다.

옵션을 의미하는 기호가 아니라 파일명으로 인식하게 하려면 경로명을 포함해서 cat 하면 된다. cat ./-

level 2 → 3

spaces in this filename의 이름을 가진 문서가 있다. cat 해보니 각각 따로 따로 검색이 되어서 합칠 수 있는 방법을 찾아보았다.

띄어쓰기 앞에 \ 백슬래시를 넣으면 띄어쓰기가 가능함을 알게 되었다

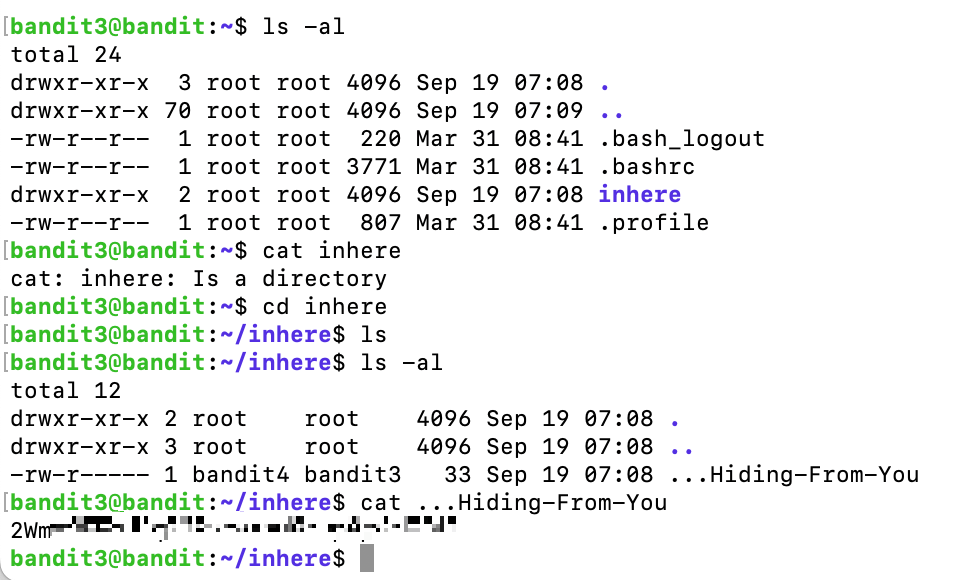

level 3 → 4

inhere가 디렉토리임을 알아서 해당 디렉토리로 이동했다

숨겨진 파일까지 찾아보니 한 파일에 있을 것 같아 cat 했다

level 4 → 5

inhere 디렉토리에 들어가 파일이 어떤 것이 있나 찾아보았는데 감을 못 잡겠어서 파일 내부 형식이 어떻게 되는지 찾아봤다.

7번 파일이 아스키 문자가 있는 걸 확인했다.

cat으로 7번 파일을 찾으려고 했는데 옵션으로 생각해버려서 안 됐다. 그래서 앞에 있는 10행을 출력하는 명령어를 넣어서 찾았다.

level 5 → 6

파일을 찾으려고 보니 너무 많고 어려워서 문제를 다시 읽어봤다.

문제 속에서 힌트를 찾을 수 있었는데

human-readable

1033 bytes in size

not executable

사람이 읽을 수 있는 형태이고 1033 바이트이며 실행 파일이 아니다

find 명령어를 통해 사이즈 옵션을 주어 찾아보았다

'동아리_I.Sly()' 카테고리의 다른 글

| 디지털포렌식 w4 (0) | 2025.04.02 |

|---|---|

| 디지털 포렌식 w3 (0) | 2025.03.29 |

| 디지털 포렌식 w1, w2 (0) | 2025.03.29 |

| I.Sly() CAMP Reversing Write-up (0) | 2025.02.17 |

| w3 요약 (1) | 2024.10.04 |